容器安全与传统应用程序安全模型有何不同?

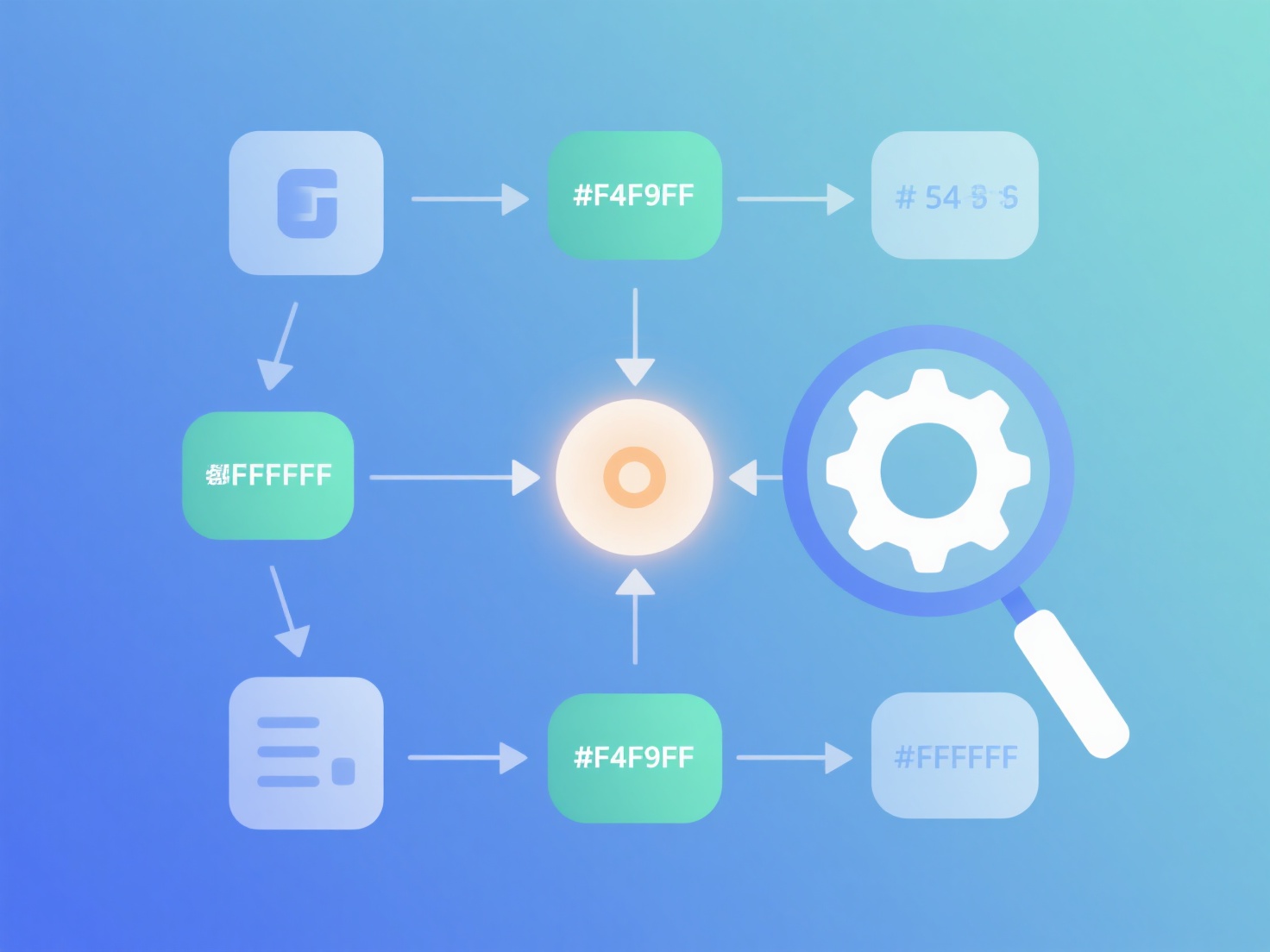

传统应用安全侧重于保护在物理服务器或虚拟机上运行的单体应用。它强调边界防御(防火墙)、操作系统强化、网络分段以及保护整个主机。容器引入了不同的模型:应用被拆分为微服务,与它们的依赖项一起打包,共享主机操作系统内核,但通过命名空间和控制组(cgroups)等机制实现隔离。安全重点转向容器镜像、运行时环境和编排层(如Kubernetes)。这种模型要求保护供应链并管理短暂的、动态联网的组件。

主要差异在于攻击面和控制点。容器安全以不可变镜像为中心:漏洞、密钥和配置必须在运行前解决。编排器引入了新的安全问题,管理网络、API访问和工作负载放置。运行时安全工具监控特定于容器进程的异常行为。与传统模型保护长期存在的主机不同,容器是短暂的;安全必须自动化并集成到CI/CD管道中。编排器策略取代了传统的网络分段,实施微服务之间的最小权限通信。

保护容器涉及不同的实践:在注册表中扫描镜像以查找漏洞/恶意软件;使用最小化基础镜像;定义不可变的编排器策略(网络策略、Pod安全标准);运行时威胁检测;以及安全管理密钥,不将其嵌入镜像中。这种模型通过将安全左移到构建过程来实现DevSecOps。业务价值包括为云原生应用提供更快、更安全的部署,提高隔离粒度,一致的环境以及自动化合规性执行。然而,它需要专注于容器生命周期和编排层的新工具和流程。

继续阅读

无服务器计算将如何影响未来的云原生和容器化部署?

无服务器计算抽象了基础设施管理,无需预置服务器即可响应事件执行代码。对于使用微服务构建并为动态环境设计的云原生应用,它使开发人员能够专注于编写应用逻辑。容器化部署将应用程序及其依赖项打包到隔离单元中。无服务器极大地简化了这两种范式的部署和扩展,提高了敏捷性并减少了运营开销。关键场景包括事件驱动处理、...

Read Now →如何为部署在多云环境中的云原生应用收集指标?

在多云环境中为云原生应用收集指标包括跨不同云平台(如AWS、Azure或GCP)监控性能、资源使用情况和健康状况。这确保了对应用行为的可见性,支持扩展决策,并维护服务级别协议(SLA)。关键场景包括微服务架构、容器化部署(例如Kubernetes)以及工作负载跨越公共云和私有云的混合设置。 核心方...

Read Now →Kubernetes如何为安全的容器编排管理密钥和配置?

Kubernetes 使用 Secrets 和 ConfigMaps 来分别管理敏感和非敏感配置数据,并将其与容器镜像分离,以实现安全编排。Secrets 存储机密信息,如密码、API 令牌和 TLS 证书。ConfigMaps 处理一般配置设置,例如环境变量或配置文件。这种分离通过将配置与应用程序...

Read Now →